- Autenticación tradicional

- Conoce a tus usuarios con los Servicios de Identidad Móvil

- Optimiza las interacciones digitales

- Cumple con normativas estrictas

- Protégelos a ellos y protégete a ti del fraude

- Adopta métodos de verificación de próxima generación para un futuro digital seguro

Con el aumento del cibercrimen y las regulaciones cada vez más estrictas, las empresas deben mantenerse al día en términos de seguridad en línea. Tradicionalmente, muchas organizaciones aplican autenticación multifactor o de dos factores (MFA o 2FA) para proteger cuentas y datos. Y, aunque en muchos casos estas medidas son suficientes, puede que no lo sean si necesitas un nivel de verificación más profundo.

Autenticación tradicional

La autenticación de dos factores (2FA) suele utilizar contraseñas de un solo uso (OTPs). Un usuario inicia sesión con una contraseña y recibe un código temporal a través de otro canal para verificar su identidad. Una vez ingresado este código, obtiene acceso a su cuenta.

Pero, ¿qué verifica realmente este método? Los OTPs solo confirman que el usuario tiene acceso al número de teléfono, correo electrónico o cuenta donde se envió el código, pero no verifican la identidad real del usuario. Si tu empresa necesita una verificación más rigurosa, ¿cómo puedes estar seguro de quién está detrás de la pantalla?

Conoce a tus usuarios con los Servicios de Identidad Móvil

Los Servicios de Identidad Móvil permiten autenticar usuarios, verificar identidades y prevenir fraudes al utilizar datos de la tarjeta SIM y del operador de red móvil. Esta tecnología compara los datos proporcionados por el usuario con datos en tiempo real de los operadores, asegurando que puedes saber y verificar quién accede a tus servicios.

Este método no solo refuerza la seguridad en las interacciones digitales, sino que también asegura el cumplimiento de normativas internacionales como el GDPR. Los Servicios de Identidad Móvil incluyen tres soluciones clave: Number Verify, Identity Match y Takeover Protection, cada una con beneficios únicos.

Optimiza las interacciones digitales

Number Verify puede mejorar la satisfacción del usuario y la seguridad, mientras simplifica los procesos operativos.

Este método de verificación aprovecha las características únicas de la tarjeta SIM para verificar de forma silenciosa a los usuarios que intentan iniciar sesión en tu aplicación. Los usuarios solo necesitan ingresar su número de teléfono, y la verificación ocurre automáticamente entre los datos del operador móvil y la tarjeta SIM. Esto da como resultado un proceso de inicio de sesión rápido y fácil de usar, eliminando la necesidad de recordar contraseñas o esperar contraseñas de un solo uso (OTPs). Además, debido a que la tarjeta SIM es intrínsecamente segura y difícil de manipular, se considera más segura que los métodos tradicionales.

Imagina este escenario:

Emma, una cliente, pierde el acceso a su app bancaria móvil porque olvidó su contraseña. En lugar de navegar por un tedioso proceso de recuperación, utiliza la opción "Iniciar sesión con número de teléfono" de la aplicación, impulsada por Number Verify. Ingresa su número de teléfono y, gracias a la verificación silenciosa en segundo plano, puede acceder rápidamente a su cuenta.

Gracias a Number Verify, Emma disfrutó de una experiencia de usuario sin complicaciones, evitando el complejo flujo de recuperación de contraseñas y los posibles retrasos en la recepción de OTPs. Este tipo de solución también reduce la carga de trabajo de los equipos de soporte, ya que recibirán menos consultas sobre problemas de recuperación de contraseñas.

Read all about Number Verify >>

Cumple con normativas estrictas

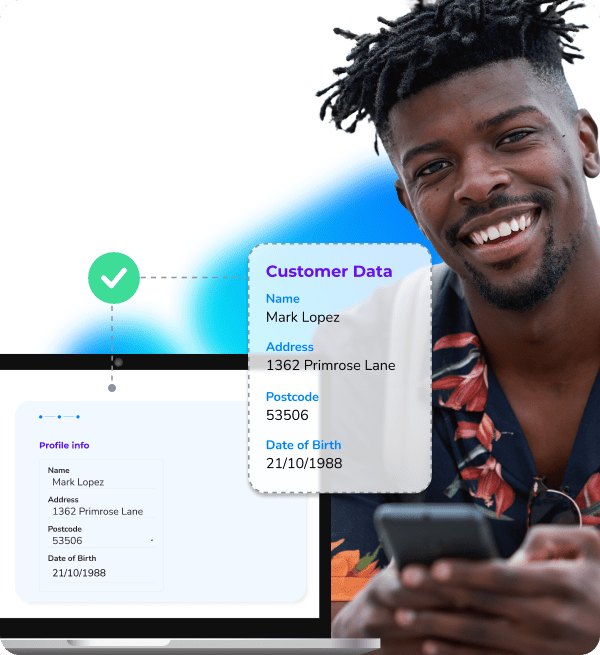

Identity Match utiliza el número de teléfono del usuario para verificar su nombre, dirección, código postal y fecha de nacimiento con datos en tiempo real del operador móvil. Esto permite confirmar la propiedad del número de teléfono mediante datos de primera mano, garantizando al mismo tiempo la privacidad a través del uso de hashing y el cumplimiento de normativas como el GDPR.

¿Qué beneficios tiene esto en la práctica?

Un ejemplo claro son las restricciones de edad. Industrias como la financiera o el entretenimiento deben cumplir con requisitos estrictos de verificación de edad.

Imagina este escenario:

Emma quiere solicitar un préstamo como nueva cliente. Completa una solicitud en línea e ingresa su número de teléfono móvil. Antes de continuar, se le solicita dar su consentimiento para verificar sus datos personales (nombre, dirección, fecha de nacimiento) en cumplimiento con el GDPR. Si acepta, Identity Match verifica directamente su información con el operador móvil, permitiéndole seguir adelante con el proceso de registro.

En segundos, los datos de Emma son confirmados como correctos, agilizando el proceso mientras se mantiene el cumplimiento de las normativas y se reduce el riesgo de fraude de identidad.

Protégelos a ellos y protégete a ti del fraude

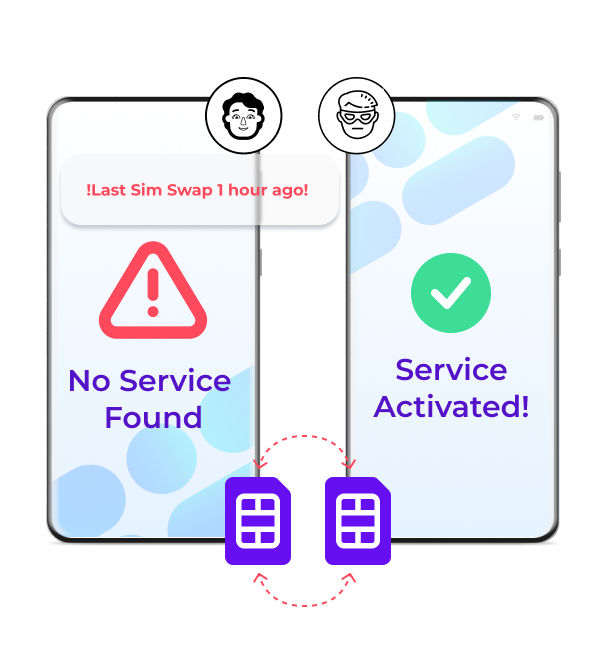

Usar datos de la tarjeta SIM para verificar usuarios es más seguro que otros métodos, pero ¿qué pasa si los delincuentes logran cometer un fraude por intercambio de SIM (SIM Swap)? Este tipo de fraude ocurre cuando los criminales convencen al operador móvil de transferir el número de la víctima a una nueva tarjeta SIM que ellos controlan, obteniendo acceso a información sensible como mensajes de texto y llamadas.

Usar datos de la tarjeta SIM para verificar usuarios es más seguro que otros métodos, pero ¿qué pasa si los delincuentes logran cometer un fraude por intercambio de SIM (SIM Swap)? Este tipo de fraude ocurre cuando los criminales convencen al operador móvil de transferir el número de la víctima a una nueva tarjeta SIM que ellos controlan, obteniendo acceso a información sensible como mensajes de texto y llamadas.

Para evitar que estos intentos tengan éxito, Mobile Identity Services también incluye Takeover Protection, un servicio adicional que detecta cambios en la tarjeta SIM y los marca como posibles fraudes. Esto te permite determinar los pasos a seguir con esa tarjeta SIM y/o usuario en particular.

Imagina este escenario:

Una cliente habitual de tu negocio financiero, Emma, inicia una gran transferencia bancaria a través de la app móvil del banco. Pero, ¿realmente es Emma? Sin que ella lo sepa, su número móvil ha sido comprometido mediante un intento de fraude por SIM Swap. Los delincuentes planean interceptar el OTP necesario para autorizar la transferencia y robar el dinero. Afortunadamente, al solicitarse la transacción, el servicio Takeover Protection marca su número como de alto riesgo debido a un cambio reciente en la tarjeta SIM. La transacción se detiene y se solicita una verificación secundaria. Emma, ahora consciente del problema, contacta contigo para informar de su cuenta comprometida y así poder tomar las medidas necesarias.

Las transacciones críticas como las transferencias de dinero están protegidas, asegurando que tanto el banco como la cliente eviten pérdidas financieras. Esto, a su vez, fomenta la confianza entre tú y tus clientes.

Adopta métodos de verificación de próxima generación para un futuro digital seguro

En un mundo digital en constante evolución, donde el cibercrimen es cada vez más sofisticado y las normativas son más estrictas, las empresas deben priorizar métodos de verificación seguros, fáciles de usar y conformes a las regulaciones.

Los Servicios de Identidad Móvil ofrecen un método más seguro y amigable al aprovechar los datos intrínsecamente seguros de las tarjetas SIM y la información en tiempo real de los operadores móviles. Soluciones como Number Verify, Identity Match y Takeover Protection no solo mejoran la seguridad, sino que también optimizan la experiencia del usuario, asegurando el cumplimiento de normativas internacionales como el GDPR.

Protégete de amenazas en constante evolución, fomenta la confianza y mantén el cumplimiento normativo. El futuro de las interacciones digitales seguras y conformes comienza con los Servicios de Identidad Móvil.