- Traditionell autentificering

- Lär känna dina användare med Mobile Identity Services

- Effektivisera digitala interaktioner

- Följa strikta regler

- Skydda dig själv och dina kunder från bedrägerier

- Använder nästa generations verifieringsmetoder för en säker digital framtid

Cyberbrottsligheten ökar och regler och förordningar blir (med rätta) strängare för varje år, så det är viktigt att din organisation håller jämna steg med utvecklingen av säkerheten på nätet. Traditionellt sett använder många organisationer fler- eller tvåfaktorsautentisering (MFA eller 2FA) för att säkra konton och data. Och i många fall är det helt okej!

Traditionell autentificering

Tvåfaktorsautentisering eller 2FA använder ofta One Time Passwords (OTP) som verifieringsverktyg. En användare loggar in med ett lösenord och ett tillfälligt lösenord eller en kod skickas till en annan kanal för att verifieras. Koden matas sedan in i den digitala miljön och ger användaren åtkomst.

Men vad är det egentligen som verifieras med den här metoden? Autentisering via OTP bevisar att användaren har tillgång till den telefon, e-postadress eller det sociala konto som OTP:n skickas till. Varken mer eller mindre. Och det kan vara ett perfekt sätt att säkra onlinekonton eftersom det kontrollerar om en användare har tillgång till ett konto eller inte, men det kontrollerar inte användarens faktiska identitet. Men vad händer om det finns mer specifika krav? Kan du som företag verkligen VETA vem som sitter i andra änden av internet och försöker komma åt dina digitala tjänster eller transaktioner? Finns det ett mer djupgående sätt att verifiera dina användare?

Lär känna dina användare med Mobile Identity Services

Med Mobile Identity Services kan du autentisera användare, verifiera identiteter och förhindra bedrägerier genom att använda SIM-kortet och data från mobiloperatören. Detta kommer att jämföra och matcha användardata med (live)-data som innehas av teleoperatörerna - vilket säkerställer att du som företag faktiskt vet och kan verifiera vem som försöker få tillgång till dina onlinetjänster. Detta bidrar till att säkra alla digitala interaktioner mellan dig och dina kunder och innebär att du följer strikta (internationella) regler för dataskydd och användarautentisering.

Mobile Identity Services erbjuder flera undertjänster som var och en kan ge ditt företag sina egna unika fördelar, som kallas Number Verify, Identity Match och Takeover Protection. Vi beskriver dessa tjänster nedan.

Effektivisera digitala interaktioner

Number Verify kan förbättra användarnöjdheten och säkerheten samtidigt som det effektiviserar operativa processer. Det är en verifieringsmetod som utnyttjar SIM-kortets unika egenskaper för att tyst verifiera användare som försöker logga in i din app. Användarna behöver bara ange sitt telefonnummer och verifieringen sker sedan mellan mobiloperatörens data och SIM-kortet. Detta resulterar i en snabb och användarvänlig inloggningsprocess, eftersom användarna inte längre behöver komma ihåg lösenord eller vänta på och kopiera engångslösenord. Och eftersom SIM-kortet i sig är säkert och svårt att manipulera anses det också vara säkrare än traditionella verifieringsmetoder. Föreställ dig följande scenario:

En kund, Emma, förlorar åtkomsten till sin mobila bankapp eftersom hon har glömt sitt lösenord. Istället för att navigera genom en lång process för att återställa lösenordet väljer hon appens alternativ ”Logga in med telefonnummer”, som drivs av Number Verify. Hon anger sitt telefonnummer och den tysta verifieringen i bakgrunden gör att hon snabbt kan logga in på sitt konto.

Tack vare Number Verify kan Emma få en sömlös användarupplevelse istället för att behöva gå igenom det komplexa flödet för återställning av lösenord och eventuellt vänta på att OTP:er ska levereras. Färre problem med lösenordsåterställning minskar också trycket på dina supportteam eftersom de behöver hantera färre samtal och e-postmeddelanden om detta ämne.

Följa strikta regler

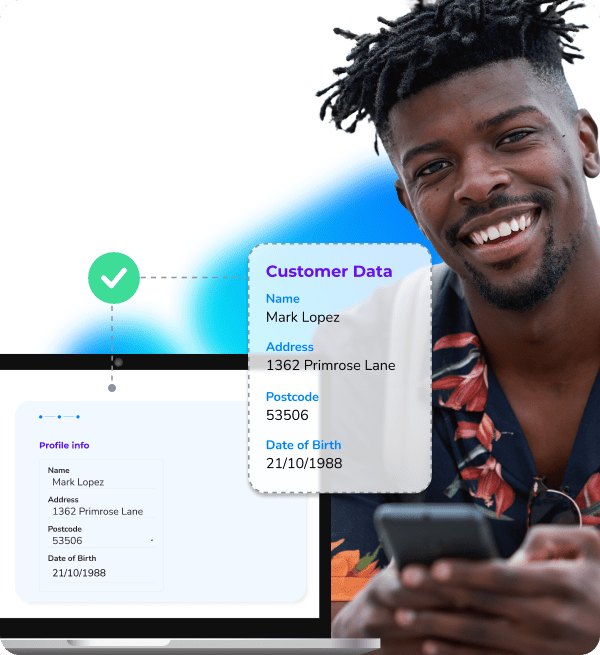

Identity Match använder en användares mobilnummer för att verifiera namn, adress, postnummer och födelsedatum mot aktuella data från mobiloperatören. Detta gör att du kan bekräfta ägandet av mobilnumret med hjälp av förstapartsdata, samtidigt som du säkerställer integriteten genom hashning och efterlevnad av samtyckesriktlinjer som GDPR.

Vad är då den praktiska fördelen med att kontrollera så mycket personlig information via SIM-kortdata? Ett exempel är åldersbegränsningar. Vissa branscher och företag måste följa strikta krav på åldersverifiering - till exempel finansiella tjänster eller underhållningsindustrin.

Finansbolag med höga insatser måste ofta följa strikta GDPR- och KYC-riktlinjer (Know Your Customers) - de måste verifiera de sökandes identitet innan de öppnar nya bankkonton, erbjuder dem lån eller låter dem delta i spel. Föreställ dig följande scenario:

Emma, som är tillbaka på ett nytt äventyr, vill ansöka om ett lån som en potentiell ny kund. Hon fyller i en onlineansökan och uppger sitt mobilnummer. Innan hon går vidare ombeds Emma att samtycka till att hennes personuppgifter (namn, adress, födelsedatum) används i enlighet med GDPR. Om hon samtycker kontrollerar Identity Match hennes uppgifter direkt med mobiloperatören och låter henne fortsätta registreringen.

Inom några sekunder matchas och verifieras Emmas uppgifter som korrekta, vilket effektiviserar hela processen samtidigt som det följer strikta riktlinjer och minimerar risken för identitetsbedrägerier.

Skydda dig själv och dina kunder från bedrägerier

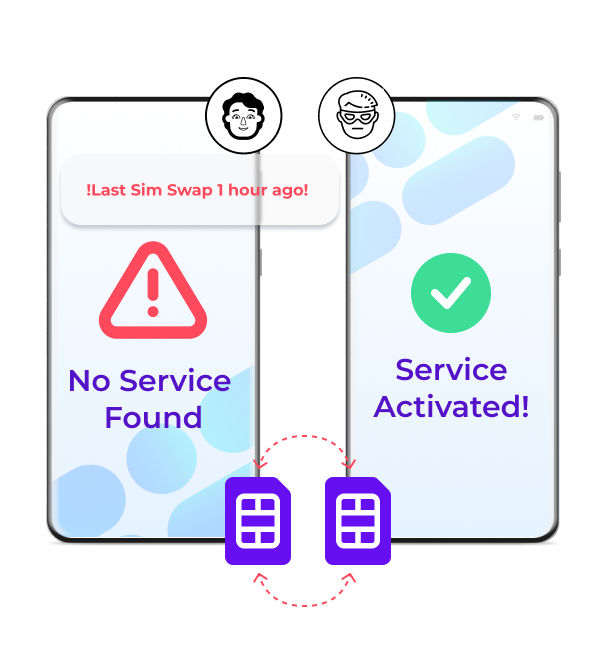

Att använda SIM-kortsdata för att verifiera användare är säkrare än andra verifieringsmetoder, men vad händer om brottslingar lyckas begå SIM-swapbedrägerier? SIM Swap-bedrägeri inträffar när brottslingar lyckas övertala mobiloperatörer att överföra offrets telefonnummer till ett SIM-kort som de har i sin ägo, vilket ger dem tillgång till känslig information som textmeddelanden och telefonsamtal.

För att förhindra att SIM-kortsbedrägerier lyckas erbjuder Mobile Identity Services även Takeover Protection - en tilläggstjänst som upptäcker SIM-kortsändringar och flaggar dem som potentiella bedrägerier. Detta ger dig kontroll över nästa steg med SIM-kortet och/eller användaren.

Takeover Protection identifierar SIM-bytet innan bedragare kan fånga upp känslig kommunikation och förhindrar obehöriga transaktioner. Föreställ dig det här scenariot:

Emma, som sedan länge är kund hos er finansiella organisation, initierar en stor banköverföring via bankens mobilapp. Men är det verkligen Emma? Utan att hon vet om det har hennes mobilnummer nyligen äventyrats genom ett försök till SIM-byte. Kriminella planerar att fånga upp den OTP som krävs för att godkänna överföringen för att försöka stjäla pengarna. Lyckligtvis markerar din tjänst Takeover Protection hennes nummer som högrisk när transaktionen begärs eftersom SIM-kortet nyligen har bytts ut. Transaktionen pausas och en sekundär verifiering begärs. Emma, som nu är medveten om problemet, kontaktar dig för att informera dig om sitt drabbade konto och tillsammans kan ni vidta nästa steg.

Kritiska transaktioner som penningöverföringar skyddas så att både banken och kunden undviker ekonomiska förluster. I sin tur kommer det också att bygga upp förtroendet mellan dig och dina kunder.

Använder nästa generations verifieringsmetoder för en säker digital framtid

I ett snabbt föränderligt digitalt landskap där cyberbrottsligheten blir alltmer sofistikerad och reglerna strängare måste företagen prioritera säkra, lättanvända och kompatibla verifieringsmetoder. Traditionella metoder som lösenord och OTP:er har fungerat bra, men de kan komma till korta inför nyare cyberhot eller ökade säkerhetsriktlinjer - brottslingar är listiga, och med alla tekniska innovationer kommer de att försöka missbruka dem.

Mobile Identity Services erbjuder en lättanvänd och säkrare metod för verifiering genom att utnyttja SIM-kortets inneboende säkerhet och information i realtid från mobiloperatören. Tjänster som Number Verify, Identity Match och Takeover Protection förbättrar inte bara säkerheten, utan effektiviserar också användarupplevelsen och säkerställer efterlevnad av internationella regelverk som GDPR. Från att möjliggöra sömlösa inloggningar med Number Verify till att skydda värdefulla transaktioner med Takeover Protection, kommer dessa verifieringslösningar att hjälpa dig att verkligen förstå vem som finns i andra änden av internet - eller vem som inte finns.

Skydda dig själv och dina kunder från nya hot, bygg förtroende och efterlev efterlevnad. Framtiden för säkra och kompatibla digitala interaktioner börjar med Mobile Identity Services.